Lockbit 3勒索软件,也称为Lockbit Black,是Lockbit勒索软件的变体。它加密文件并将其名称更改为字母的混合,修改文件的扩展名,并更改桌面壁纸。另外,Lockbit Black Ransomware将文本文件添加到名为[Random_String] .ReadMe.txt.T的桌面上的文本文件。在第4季度2022年,仅Lockbit 3就负责21%的勒索软件攻击,总计40起事件.lockbit 3.0黑客与全球分支机构一起工作。 Lockbit的一个变体以针对VMware ESXI服务器(Lockbit ESXI)而闻名,而该组最近也开始以MacOS为目标。

Lockbit 3.0是勒索软件,它是一种恶意软件,它可以对受害者的文件进行加密和锁定,然后请求赎金以换取解密键。Lockbit3.0是Lockbit Ransomware的最新版本,最新的版本是在2022年3月发现的,并由网络犯罪分子使用,以对不良受害者进行贬值。它比以前的版本更模块化和回避,并且与BlackMatter和其他勒索软件系列共享相似之处。Once Lockbit 3.0在系统上执行,它将自动审查系统以使用文件加密和修改其文件名,并使用Linux变体中的.lockbit或.lockedBit。相比之下,在Windows变体上,扩展名是字符的混合。然后,它将显示一张赎金,要求受害人付款,以便他们重新获得对数据的访问。

识别Lockbit 3勒索软件

你可以识别Lockbit 3通过计算机上的一些症状和标志。一旦您意识到自己是网络攻击的受害者,请立即与地方当局联系,并从互联网上断开计算机并从计算机上删除任何设备(例如外部SSD或Flash驱动器)。确认的名称

- Lockbit 3.0病毒

威胁类型

- 勒索软件

- 加密病毒

- 文件储物柜

加密文件扩展名

- 随机生成的扩展

赎金要求消息

- [Random_string] .ReadMe.txt

有免费解密者吗?

- 不,Lockbit 3没有公共解密密钥3

检测名称

- avastWin32:Crypterx-Gen [TRJ]

- Emsisoftgen:trojan.heur.ut.kuw@ag4vbbbbbbbyc(b)

- 卡巴斯基uds:trojan.multi.genericml.xnet

- 恶意软件赎金

- 微软特洛伊木马:win32/casdet! RFN

- sophosTROJ/LOCKBIT-F

症状

- 无法打开存储在计算机上的文件

- 新文件扩展

- 桌面上的赎金需求消息

- 用随机字母重命名的文件

勒索软件家族,类型和变体

- Lockbit 3.0也称为Lockbit Black

- 它是Lockergoga&Megacortex恶意软件系列的一部分

- 这是Lockbit勒索软件的新变体

- 这是一种勒索勒索软件类型

分布方法

- 受感染的电子邮件附件(网络钓鱼电子邮件)

- Torrent网站(感染的链接或文件)

- 恶意广告(恶意广告)

结果

- 锁定文件

- 被盗密码

- 数据泄露

预防

- 防病毒和抗恶意软件

- 更新的软件

- 更新的操作系统(OS)

- 防火墙

- 不要从未知来源打开电子邮件附件

- 不要从可疑网站下载文件

- 除非您确定它是安全的,否则请不要单击广告

- 仅从可信赖的来源访问网站

Lockbit 3.0勒索软件恶意域:

- https://www.premiumize [。] com

- https:// anonfiles [。] com

- https://www.sendspace [。] com

- https:// fex [。] net

- https://转移[。] sh

- https://send.exploit [。] in

- *https://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/

*黑客组域仅通过TOR浏览器访问。

Lockbit 3如何感染您的计算机

与任何网络攻击一样,Lockbit 3也有许多方法可以进入您的系统并窃取和锁定数据。在大多数情况下,人为错误是导致感染的原因。许多黑客使用的网络钓鱼电子邮件可以合法地欺骗受害者,并说服他们点击附件。避免这些电子邮件的一种好方法是使用电子邮件提供商,该电子邮件提供商阻止恶意电子邮件与您联系。另外,寻找语法错误,不仅错错了。大多数假邮件都有语法色彩,您可以轻松地发现它们。Piperate文件和软件也可能是勒索软件的网关。此外,盗版电影,音乐和软件是非法且在道德上应受谴责的。洛克比3发生的更多方式是通过不安全的外部远程服务。攻击者将利用远程桌面协议(RDP)工具,其凭据是已知,重复使用,虚弱或重新塑造的,以访问企业网络和泄漏数据。黑客使用具有已知漏洞的软件也可以攻击企业。这就是为什么还要保持每个软件更新并保护RDP等远程管理工具非常重要的原因。

Lockbit 3加密和赎金注释

Lockbit 3 Ransom注意不仅指出数据已被盗和加密,而且还警告说,如果受害者不支付赎金,攻击者组将在Darknet上发布数据(在TOR网站上)。本文还指示使用攻击者与所提供的网站和个人ID联系。在您的个人ID和个人ID.您是由Lockbit 3 Ransomware上的您可以在lockbit 3 ransomware上,您可以在lockbit 3 ransomware上,您可以在以下情况下进行录制。

~~~ Lockbit 3.0 2019年世界上最快,最稳定的勒索软件~~~

>>>>>您的数据被盗并加密。

如果您不支付赎金,则数据将发布在我们的TOR DarkNet网站上。请记住,一旦您的数据出现在我们的泄漏网站上,您的竞争对手就可以在任何一秒钟内购买,因此请不要犹豫。您越早支付赎金,公司就会越早安全。

不要支付赎金。除了是非法的,还付款还带来严重的后果,例如制裁,除了有道德和道德的犯罪活动问题。支付赎金不能保证您会得到钥匙,否则它将起作用。

Lockbit 3如何工作

Lockbit 3勒索软件分为三个阶段:利用,浸润和部署。

1。利用

第一阶段是利用网络中的弱点。任何漏洞,例如Open RDP和不更新的安全软件都是CyberAttack的网关。此外,网络钓鱼电子邮件和不变是网络攻击者利用漏洞的其他方式。

2。浸润

在此阶段,Lockbit 3将感染连接的任何其他机器。因此,卸下连接到感染机器的任何设备并将其从互联网上删除以限制恶意软件。它将通过横向移动通过网络传播并达到准备就绪的访问水平。在渗透阶段,Lockbit 3 Actors收集信息,升级特权,在网络中横向移动,并剥落数据。

3。部署

在此阶段,LockBit 3.0删除任何还原点,备份,停止特定服务,然后开始锁定和加密每个文件。 Lockbit 3是可用的最快勒索软件之一,它将非常快速地加密您的数据。目标是使恢复不可能或延迟恢复,从而造成很长的停机时间,从而损害您的业务声誉甚至破坏它。在这一点上,您可以看到赎金纸币和墙纸。现在是时候决定您是否要遵循罪犯的要求(不建议这样做)或遵循这些步骤以安全地恢复加密文件。

防止Lockbit 3勒索软件攻击

我们已经提到了几种可以防止Lockbit 3勒索软件攻击的方法。这是如何确保数据和业务安全的完整列表。您可以通过消除弱点来防止勒索软件。为此,您可以通过培训团队的网络威胁来保持所有软件的更新并创建网络安全意识。

1。使用强密码

始终为每个帐户使用强大而独特的密码,仅与必要的人共享。例如,如果员工不需要网站帐户或软件进行工作,则他们不需要访问它。这可以保证只有授权人员才能访问每个公司帐户。

2。应用多因素身份验证

您可以使用两因素身份验证或生物识别解锁,以确保只有授权人员才能访问文件夹,设备或帐户。

3。删除过时和未使用的用户帐户

未使用的帐户是黑客可以利用的漏洞。停用和关闭未使用的帐户以及过去员工使用的帐户。

4。保持软件更新

如前所述,过时的软件是一个弱点。这是因为新更新可以保护针对新型恶意软件(例如Lockbit 3)的保护。

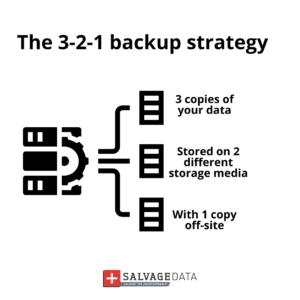

5。安排常规备份

保留至少三本数据副本,其中至少有一个存储的离线和离线副本。这可以保证,即使您受到灾难的打击,自然或人工制造(例如勒索软件),您的数据始终是安全的。备份可以防止下降,并确保您永远不会丢失任何敏感数据。

6。使用网络安全解决方案

您可以拥有一个IT团队来保证您的业务安全,也可以雇用网络安全服务。无论如何,您必须在网络中寻找漏洞,例如后门,利用套件和YouTube软件。

7。有一个恢复计划

数据恢复计划是在发生灾难时可以做什么的指南的文件。这可以帮助您更快,更安全地恢复业务。查看如何使用我们的深入指南创建数据恢复计划。

如何从Lockbit 3攻击中处理

从Lockbit 3攻击中恢复的第一步是隔离感染的计算机通过与Internet断开连接并删除任何连接的设备。然后,你必须联系地方当局。对于美国居民和企业,这是当地联邦调查局现场办公室和互联网犯罪投诉中心(IC3)。要报告勒索软件攻击,您必须收集有关它的所有信息,包括:

- 赎金的屏幕截图

- 与Lockbit 3.0演员的沟通(如果有的话)

- 加密文件的示例

您还必须研究网络上勒索软件的扩展。为此,您可以创建法医调查,看看是否有任何数据被淘汰。勒索软件恢复服务可以帮助您进行此调查。您不能删除勒索软件,并保留所有袭击的证据。这对于数字取证很重要,因此专家可以追溯到黑客组并识别它们。正在使用您的感染系统上的数据,以便当局可以调查攻击并找到负责任。网络攻击调查与任何其他刑事调查没有什么不同:它需要证据才能找到攻击者。隔离设备并与当局联系后,您必须遵循下一步以检索数据:

1。联系您的事件响应保留器

网络事件响应是响应和管理网络安全事件的过程。事件响应保留器是与网络安全提供商的服务协议,该服务提供商允许组织在网络安全事件中获得外部帮助。它通过安全合作伙伴为组织提供了结构化的专业知识和支持形式,使他们能够在网络事件发生时快速有效地做出响应。事件响应保留者为组织提供了安心,在网络安全事件之前和之后提供了专家的支持。事件响应保留者的特定性质和结构将根据提供商和组织的要求而有所不同。良好的事件响应固定器应该是强大但灵活的,可以提供良好的服务,以增强组织的长期安全姿势。

2。确定勒索软件感染

您可以检查哪些勒索软件通过文件扩展名感染了您的计算机(某些勒索软件将文件扩展名为其名称),或者它将在勒索票据上。有了这些信息,您可以寻找一个公共解密密钥。但是,Lockbit 3还没有。

3。卸下勒索软件并消除利用套件

在恢复数据之前,您必须确保您的设备不含勒索软件,并且攻击者无法通过漏洞利用工具包或其他漏洞进行新的攻击。勒索软件拆除服务可以删除勒索软件,创建法医文档以进行调查,消除漏洞并恢复您的数据。

4。使用备份来还原数据

备份是恢复数据的最有效方法。确保根据您的数据使用情况保留每日或每周的备份。

5。联系勒索软件恢复服务

如果您没有备份或需要帮助删除勒索软件并消除漏洞,则应联系数据恢复服务。Salvagedata专家可以安全地恢复您的文件并确保Clop Ransomware不会再次攻击您的网络。Salvagedata专家可以安全地恢复您的文件并保证锁定您的文件3 Ransomware不会再次攻击您的网络。请与我们的专家24/7联系以获取紧急恢复服务,或在您附近找到恢复中心。