一家網絡安全公司發現了大量包含惡意代碼(ADWARE)的Android應用程序,這一發現也引發了有關Google如何監視其在線商店的大問題。

在過去的幾年中,Google在為Play商店開發高級安全算法方面進行了大量投資,但是儘早和徹底防止威脅並不容易。

來自ZScaler Security組織的網絡安全研究人員在2023年6月至2024年4月之間收集的數據發現了200多個惡意應用程序,並在Google Play商店中公開分發了數百萬個下載。研究人員在官方Android App Store中發現的最常見威脅包括:

- 小丑(38.2%):竊取信息並收集SMS消息的軟件,將受害者招募到高級服務中。

- 廣告軟件(35.9%):消耗互聯網帶寬和電池以加載前景或隱藏廣告的應用程序,從而產生欺詐性的廣告印象。

- Facetealer(14.7%):竊取Facebook帳戶信息的軟件,在合法的社交網絡應用程序上疊加網絡釣魚表格。

- 銅(3.7%):信息竊取和SMS攔截軟件還可以執行鍵盤和覆蓋網站釣魚站點。

- Loanly安裝程序(2.3%)。

- 飢餓(1.4%):特洛伊木馬申請將受害者訂閱保費服務。

- 發育不良(0.9%):Anatsa(或Teabot)是一家銀行木馬,針對全球650多家銀行申請。

今年5月早些時候,ZScaler研究人員還警告了Google Play上有90多個惡意應用程序,共有550萬個下載。

儘管Google具有檢測惡意應用程序的安全機制,但威脅參與者仍然有許多技巧來繞過驗證過程。在去年的報告中,Google雲安全團隊描述了一種通過應用程序更新分發惡意軟件的方法,或通過從攻擊者控制的服務器下載惡意軟件。

儘管Zscaler的報告專注於流行的Android惡意軟件,但其他研究人員發現了許多活動,這些活動也濫用Google Play,將惡意軟件分發給數百萬人。

一個典型的例子是Android的Necro惡意軟件下載器,該下載器僅通過Google Play商店發布的兩個應用程序下載了1100萬次。

在另一種情況下,在60個合法應用程序中發現了Goldoson Android惡意軟件,在Play商店中總共下載了1億個。

去年,在Google Play的應用程序中發現了Spyloan惡意軟件,下載了超過1200萬次。

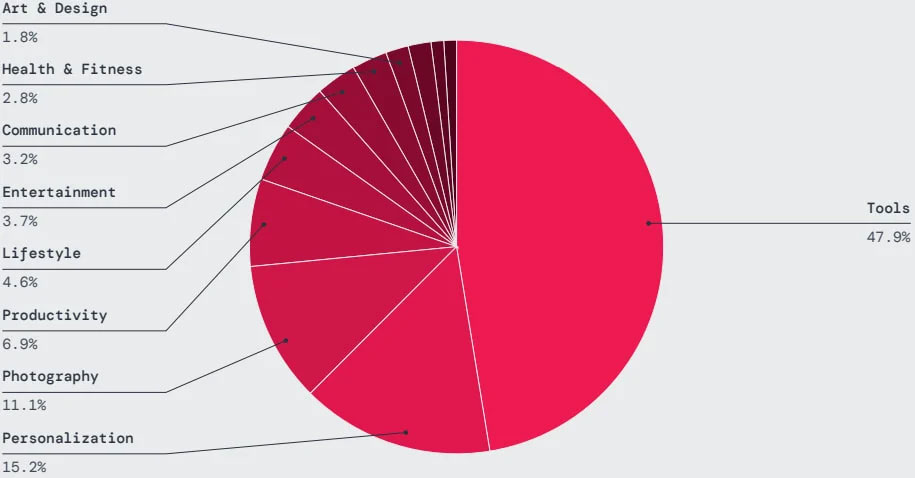

Zscaler thrantlabz檢測到的惡意應用程序中有將近一半是在Google Play上發表的,用於工具,個性化,攝影,生產力和生活方式類別。

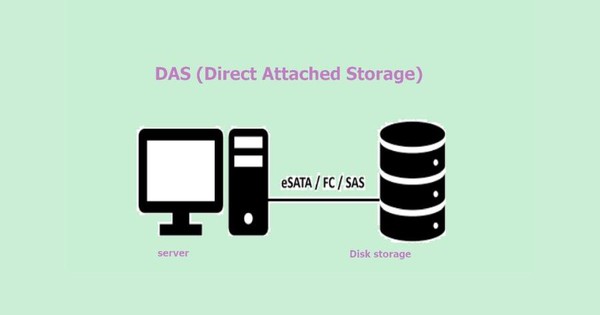

在Google Play商店中發現了200多個包含惡意代碼的應用程序並下載了數百萬次。圖片1

在Google Play商店中發現了200多個包含惡意代碼的應用程序並下載了數百萬次。圖片1

ZScaler的移動威脅報告還顯示,間諜軟件感染的大幅增加,這主要是由Spyloan,Spenok和Spynote組引起的。在過去的一年中,該公司記錄了232,000塊間諜軟件活動。

過去一年中,移動惡意軟件最針對的國家是印度和美國,其次是加拿大,南非和荷蘭。

在Google Play商店中發現了200多個包含惡意代碼的應用程序並下載了數百萬次。圖片2

在Google Play商店中發現了200多個包含惡意代碼的應用程序並下載了數百萬次。圖片2

根據該報告,移動惡意軟件主要針對教育部門,而被阻塞的交易增加了136.8%。服務業增加了40.9%,化學和採礦增加了24%。所有其他部門的總體下降。

為了最大程度地減少受到Google Play的惡意軟件感染的機會,用戶應仔細閱讀其他人的評論,以查看已報告了哪些問題,然後徹底檢查有關應用發布者的信息。