来自韩国的超过100万张付款卡信息已在Dark Web上出售

最近,黑客在各种暗网平台上出售了有关超过100万韩国人的个人支付卡的大量详细信息。这些信息与过去几个月有关网络安全状况的报告相吻合,导致偷偷摸摸的个人数据数量增加,尤其是与金融部门 - 银行业有关的数据。

- 本田的数据库泄漏,揭示了Intranet系统中的许多“致命”弱点

大量韩国公民的付款信息被盗并出售

大量韩国公民的付款信息被盗并出售

窃取支付卡信息的行为在韩国往往会大大增加

6月,国际安全研究人员记录了超过230,000箱个人财务记录,该案件是在韩国的黑人网络交易所中公开出售的。与5月记录的42,000张记录相比,这可以看作是令人震惊的异常增长 - 这是一个“可接受”的水平,通常在许多月前看到。

韩国公民的个人付款记录数量于2019年6月出售

韩国公民的个人付款记录数量于2019年6月出售

目前尚未确定这种增加的来源,但是,泄漏的数据量主要来自与国内企业有关的交易。

这支持了这样一个假设,即韩国的所有销售点(销售点 - POS)都被非法侵入,并导致注册信息泄漏。在网络罪犯眼中,POS成为“有利可图的”目标的原因是,此服务与来自不同来源的许多付款设备互动。

- 勒索软件(勒索软件)在全球范围内显示出爆炸的迹象,支付不再是最有效的选择。

需求很大是数据售价几乎翻了一番

Gemini咨询安全研究人员在过去几年中进行了与在多个暗网平台上出售付款卡信息有关的监视活动,并表示,与该地区和世界其他国家相比,去年韩国公民去年购买记录的付款的需求仅达到相对较低的水平。原因可能是由于供应量大,超出了需求。但是,这种情况在今年的前6个月发生了完全变化,因为个人财务数据的供应不太波动,但需求大大增加。

对银行卡数据的巨大需求使价格几乎翻了一番

对银行卡数据的巨大需求使价格几乎翻了一番

当前的上下文还使每组记录的平均售价大大增加。去年,韩国公民支付卡的每组记录平均售价为24美元。但是,今年对这类数据的需求不断增长,使价格急剧上升,平均达到40美元,预计在过去几个月中将进一步增加。

- 什么是数据剥落?如何防止这种危险行为?

美国持卡人也受到影响

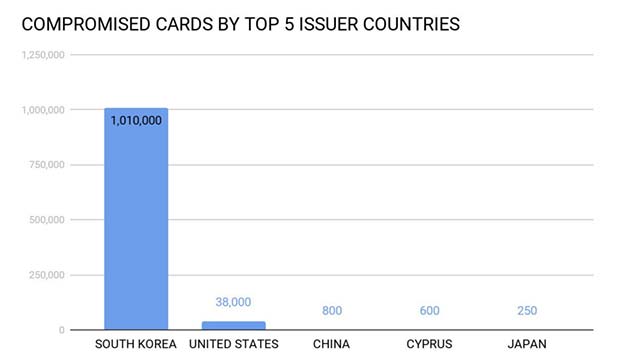

研究人员还观察到了一个相当奇怪的现象,因为韩国折衷的支付卡记录中有3.7%起源于美国。

“众所周知,美国空军目前在韩国维持许多重要基础的信用合作社。

持卡人数量泄露了国籍的信息,3.7%来自美国

持卡人数量泄露了国籍的信息,3.7%来自美国

从银行卡交易中窃取付款数据通常是通过在连接到商业机构POS设备的系统上的恶意软件来完成的。在许多情况下,攻击向量是一种远程计算机连接,默认情况下受到保护或易于猜测的密码。

- 黑客成功从边境控制数据库偷走了100,000张照片

在目标系统上扩散后,以这种方式安装的恶意软件可以在每个客户使用银行卡后默默复制存储在RAM(内存扫描)中的付款数据。进行交易。这是完全可能的,因为RAM中存储的大多数卡信息都没有加密。

你应该阅读

可能有兴趣

- 本田的数据库泄漏,揭示了Intranet系统中的许多“致命”弱点

在Elasticsearch上发布的庞大数据仓库包含约1.34亿个文档,其信息量相当于40GB。

- 在Libreoffice打开文档后,您的计算机可能会被黑客入侵

如果您使用或打算使用Libreoffice,则应在不久的将来使用此软件打开文件时要非常谨慎。

- 恶意视频文件导致用户在Android世界中失去对设备的“冲击”的控制

在此期间,您应该在访问或播放出现在智能手机上的任何新奇怪视频之前,尤其是从互联网下载或通过奇怪的电子邮件收到的视频。

- 不再赎金 - 反对勒索软件的战争的旗帜

经过3年的活跃运营,不再有赎金很快就成为了安全网络安全世界中最感情的名称。

- 15年后,臭名昭著的Mydoom毒蠕虫仍然存在并威胁到全球的电子邮件用户

Mydoom(也称为Novarg,Mimail和Shimg)是一个恶意软件家族,据信至少自2004年以来一直活跃。

- 已发布官方的Loocipher勒索软件解码器,帮助您完全免费检索数据

Loocipher通过恶意Word文档被感染并安装在受害者系统上,可以下载恶意可执行文件并在系统中运行文件。

![[5个解决方案]当您忘记iPhone代码时,如何解锁iPhone?](https://ksfboa.com/tech/jacki/wp-content/uploads/cache/2025/05/passixer-interface.png)